نشرت Mandiant هذه الثغرة الأمنية لشركة Microsoft عبر برنامج الكشف عن الثغرات الأمنية التابع لمركز الاستجابة الأمنية من Microsoft (MSRC)، وقد قامت Microsoft بإصلاح المشكلة الأساسية.

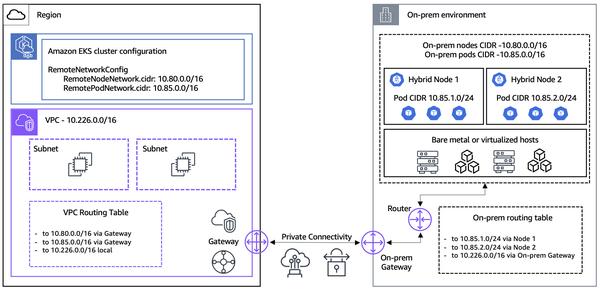

يمكن للمهاجم الذي لديه حق الوصول إلى مجموعة Microsoft Azure Kubernetes Services المعرضة للخطر تصعيد الامتيازات والوصول إلى بيانات اعتماد الخدمات التي تستخدمها المجموعة.

يمكن للمهاجمين الذين استغلوا هذه المشكلة الوصول إلى معلومات حساسة، مما يؤدي إلى سرقة البيانات والخسارة المالية والإضرار بالسمعة وتأثيرات أخرى.

لقد أثارت هذه المقالة اهتمامي بشكل خاص لأنها سلطت الضوء على مشكلة أمنية حرجة تؤثر على خدمات Azure Kubernetes. إن استغلال ثغرة WireServer و HostGAPlugin لتصعيد الامتيازات أمر مثير للقلق، حيث يمكن أن يمكّن المهاجمين من اختراق أمان الكتلة بالكامل.

ما وجدته مفيدًا بشكل خاص هو التحليل المتعمق لعملية استغلال الثغرة الأمنية، بما في ذلك كيفية استرداد رموز TLS Bootstrap وشهادات العقد النشطة. إن الخطوات التفصيلية المقدمة في المقالة لا تقدر بثمن في فهم تعقيدات الهجوم.

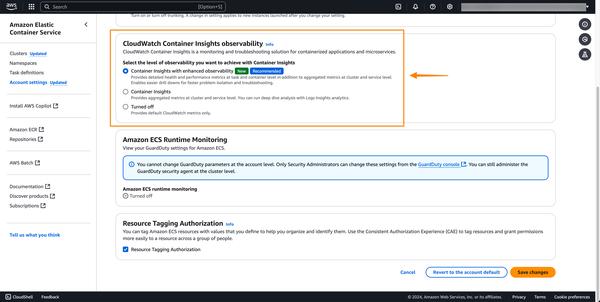

علاوة على ذلك، فإن التوصيات المتعلقة بالتخفيف، مثل اعتماد سياسات الشبكة التقييدية، ضرورية لتعزيز أمان مجموعات Azure Kubernetes. من خلال تقييد الوصول إلى الخدمات الضرورية فقط، يمكن للمؤسسات تقليل سطح الهجوم بشكل كبير ومنع مثل هذه الثغرات الأمنية.

بشكل عام، هذه المقالة بمثابة تذكير صارخ بأن أمان Kubernetes هو عملية مستمرة تتطلب اهتمامًا دقيقًا بالتفاصيل والتزامًا بتنفيذ أفضل الممارسات الأمنية.